Webpack でビルドしたWebアプリを S3 にデプロイし、S3 + CloudFront でホストしていました。

ブラウザからのリクエストは問題ないのですが、検索エンジンやTwitterなどのボットからのアクセスの場合、JSを動かせないため内容のほぼ無いページが評価されてしまい、情報の価値がありません。

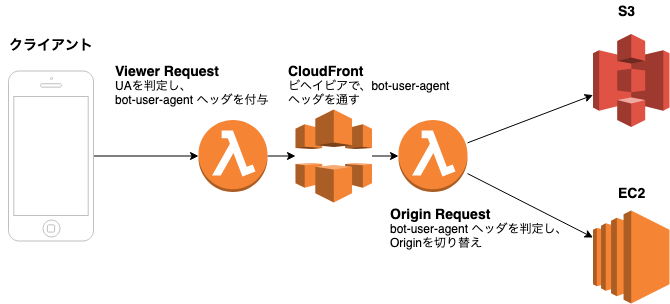

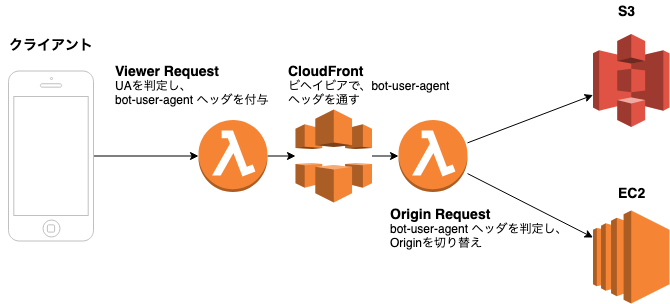

そのため、Lambda@Edge + CloudFront で、User-Agent を判定し、JSを動かせないようなUAの場合はオリジンをサーバサイドレンダリングするサーバに切り替えるようにしました。

Lambda@Edge とは

Lambda ファンクションを CloudFront のエッジサーバにデプロイし、動作させることができます。

CloudFront で動作させる箇所を4箇所から選ぶことができ、オリジンサーバへリクエストする際に Lambda ファンクションでリクエストヘッダを変更したり、オリジンサーバを変更したりできます。

ちなみに、Lambda@Edge について以前書いたブログ記事もあります。

失敗例

AWSの図を見る限り、Origin Request で Lambda ファンクションを動かし、

リクエストヘッダの User-Agent ヘッダで Origin を変えれば良さそうです。

実際にそのようなコードは書けるのですが、Origin Request の際は User-Agent ヘッダは常に

「Amazon CloudFront」になるため、判定には使えません。

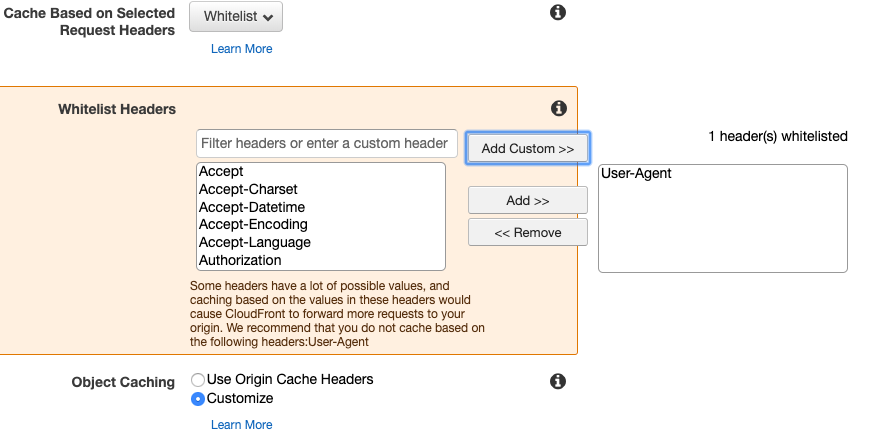

なお、CloudFront のビヘイビアの設定で、ユーザー端末の User-Agent ヘッダをオリジンまで通すことは可能です。

(ビヘイビア→ Cache Based on Selected Request Headers → Whitelist Headers で、User-sAgent を Add Custom)

ただし、これを行うと警告が出ます。

Some headers have a lot of possible values, and caching based on the values in these headers would cause CloudFront to forward more requests to your origin. We recommend that you do not cache based on the following headers:User-Agent

この警告にある通り、キャッシュの効率が悪くなるので、よほどの理由がない限りやらないほうが良いでしょう。

方針

このような方針にしました。

1. Viewer Request に入ってきた時点で、Lambda@Edge で User-Agent ヘッダを判定。

ホワイトリストで評価し、もしJSを扱えないようなUA(ボット等)の場合、

bot-user-request=1 のリクエストヘッダを付与する。

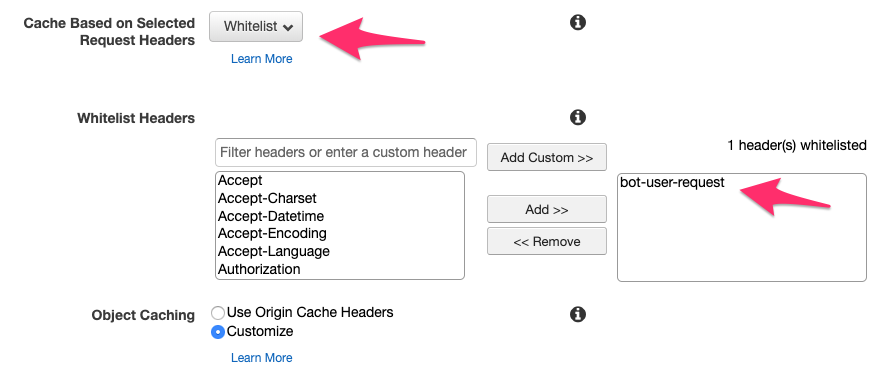

2. CloudFront のビヘイビアで、bot-user-request のHTTPヘッダは通す (Cache Based on Selected Request Headers にする)

3. Origin Request の時点で、Lambda@Edge で bot-user-request ヘッダがあれば、オリジンのドメインを変更

コード

Viewer Request

'use strict';

/*

Cloudfront の Viewer Request 用のファンクション。

Google Bot からのアクセスの場合、Httpヘッダの bot-user-agent = "1" を設定する。

この後、CloudFront のビヘイビアで bot-user-agent のヘッダーを通し、

さらに Origin Request のLambda で、bot-user-agent を判断し、

Originを切り替える

*/

const bots = [

'Twitterbot',

'facebookexternalhit',

'compatible; Google',

'Googlebot',

];

exports.handler = (event, context, callback) => {

const request = event.Records[0].cf.request;

const isBot = bots.some(v => {

return request.headers['user-agent'][0].value.includes(v)

});

if (isBot) {

request.headers['bot-user-agent'] = [

{

'key': 'bot-user-agent',

'value': '1'

}

];

}

callback(null, request);

};

Viewer Response

'use strict';

/*

bot-user-agent の HTTPリクエストヘッダがあったら、

オリジンを書き換える。

*/

const newDomainName = 'new.example.com';

exports.handler = (event, context, callback) => {

const request = event.Records[0].cf.request;

if ('bot-user-agent' in request.headers) {

if ('custom' in request.origin ) {

request.origin.custom.domainName = newDomainName;

request.headers['host'] = [{ key: 'host', value: newDomainName}];

// HTTPSでリクエストする場合

request.origin.custom.port = 443;

request.origin.custom.protocol = 'https';

}

}

callback(null, request);

};